ما هي البرمجيات الخبيثة؟ وكيف تحمي نفسك منها

تخيّل أنك تستيقظ صباحًا، تفتح جهازك المحمول لتجد أن حساباتك المصرفية قد أُفرغت، وملفاتك الشخصية قد تشفّرت، وبياناتك الحساسة باتت في يد مجهول لا تعرف عنه شيئًا. هذا ليس سيناريو من فيلم خيال علمي، بل هو واقع يعيشه آلاف الأشخاص والمؤسسات كل يوم حول العالم، والمسؤول عن ذلك كلّه هو ما يُعرف بـ”البرمجيات الخبيثة”. في عالم باتت فيه الحياة الرقمية امتدادًا طبيعيًا للحياة الفعلية، أصبح فهم هذا التهديد ليس ترفًا فكريًا، بل ضرورة حتمية للبقاء آمنًا في الفضاء الإلكتروني المتشعّب.

قد يظن البعض أن البرمجيات الخبيثة مجرد إزعاج تقني، لكن الحقيقة أعمق وأشد وطأة من ذلك بكثير. على صعيد الأفراد، تتجاوز الأضرار الخسائر المالية المباشرة لتطال الخصوصية الشخصية والسمعة. أما على صعيد المؤسسات، فقد وثّقت تقارير عالمية حالات توقّفت فيها مستشفيات عن إجراء العمليات الجراحية بسبب هجمات برامج الفدية، ما أودى بحياة مرضى في حالات موثّقة.

وعلى المستوى الوطني، باتت البرمجيات الخبيثة سلاحًا جيوسياسيًا تستخدمه الدول لاستهداف بنى تحتية حيوية، كمحطات الكهرباء وشبكات المياه وأنظمة الاتصالات. وخير مثال على ذلك هجوم Stuxnet الشهير الذي استهدف المنشآت النووية الإيرانية، معلنًا بذلك فجر حقبة جديدة من الحروب الإلكترونية.

ما هي البرمجيات الخبيثة؟

البرمجيات الخبيثة، أو ما يُعرف بـ Software Malware ، هي مجموعة من البرامج المصمّمة عمدًا للتسلل إلى الأنظمة الرقمية والتسبب في أضرار جسيمة دون إذن صاحبها. ظهرت هذه البرمجيات لأول مرة في سبعينيات القرن العشرين، لكنها لم تكن خطيرة كما هي اليوم.، حين كانت مجرد تجارب أكاديمية أو مزحات بين المبرمجين، غير أن تطوّر الإنترنت وانتشاره الواسع حوّلها إلى صناعة إجرامية منظمة تُقدَّر أضرارها السنوية بمئات المليارات من الدولارات. ما يجعل هذه البرمجيات خطيرة بشكل خاص هو تعدد أشكالها وتطوّرها المستمر، إذ يسعى المهاجمون دومًا إلى إيجاد ثغرات جديدة تسبق قدرة أنظمة الحماية على التصدي لها.

ظهور البرمجيات الخبيثة

أنواع البرمجيات الخبيثة وخصائصها

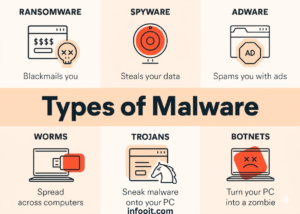

لا تأتي البرمجيات الخبيثة على شكل واحد، بل تتخذ أشكالًا وأساليب متعددة، لكل منها طريقة عمل مختلفة وهدف محدد:

الفيروسات (Viruses): تُعدّ الأقدم والأكثر شهرة في هذا المجال. تعمل الفيروسات بطريقة مشابهة للفيروسات البيولوجية تمامًا؛ إذ تلتصق بملفات شرعية وتنتشر عند تنفيذها، مُخلّفةً وراءها دمارًا في البيانات وإبطاءً في الأداء.

الديدان الإلكترونية (Worms): بخلاف الفيروسات، لا تحتاج الديدان إلى ملف مضيف لتنتشر، بل تستنسخ نفسها تلقائيًا عبر الشبكات، مستغلّةً الثغرات الأمنية لتنتقل من جهاز إلى آخر بسرعة مذهلة، مما يجعل احتواءها أمرًا بالغ الصعوبة.

أحصنة طروادة (Trojans): مستوحاة من الخدعة الميثولوجية الشهيرة، تتنكّر هذه البرمجيات في هيئة برامج مفيدة أو ألعاب أو تطبيقات، فتخترق الجهاز بينما ينشغل المستخدم بما يظنه محتوى بريئًا. وبمجرد تثبيتها، تفتح “أبواباً خلفية” (Backdoors) تُمكّن المهاجم من التحكم الكامل في الجهاز عن بُعد.

برامج الفدية (Ransomware): النوع الأكثر إزعاجًا وربحًا للمجرمين الإلكترونيين في الآونة الأخيرة. تقوم هذه البرمجيات بتشفير ملفات الضحية وتطلب فدية مالية، غالبًا بالعملات الرقمية المشفرة، مقابل مفتاح فك التشفير. وقد استهدفت هجمات الفدية مستشفيات وبنوك وحكومات بأكملها، مُحدثةً فوضى حقيقية.

برامج التجسس (Spyware): تعمل في الخفاء التام دون أن يُدرك صاحب الجهاز وجودها، وتقوم بجمع معلومات حساسة كبيانات تسجيل الدخول وأرقام بطاقات الائتمان وعادات التصفح، ثم ترسلها إلى المهاجم بصمت.

برامج الإعلانات الخبيثة (Adware): تبدو للوهلة الأولى أقل خطورة من غيرها، لكنها تُغرق الجهاز بالإعلانات المزعجة وتُبطئ أداءه، وكثيرًا ما تكون بوابة لتثبيت برمجيات أكثر خطورة.

الجذور الخفية (Rootkits): من أصعب التهديدات اكتشافاً، لأنها لا تستهدف ملفات عادية، بل تستهدف “امتيازات النظام” (System/Root Privileges) عن طريق استبدال ملفات النظام الأساسية بأخرى خبيثة

البوت نت (Botnets): هي شبكة من الأجهزة المخترقة التي يتم التحكم بها مركزياً لشن هجمات حجب الخدمة الموزعة (DDoS) أو إرسال الرسائل المزعجة (Spam).

كيف تنتشر البرمجيات الخبيثة؟

فهم طرق انتشار البرمجيات الخبيثة هو نصف طريق الحماية منها. يستخدم المهاجمون ترسانة متنوعة من الأساليب لإيصال برمجياتهم إلى الضحايا.

أبرز هذه الطرق هو التصيّد الاحتيالي (Phishing)، وهو يُشكّل اليوم ما يزيد على 90% من مدخل الهجمات الإلكترونية. يصل إلى الضحية في صورة رسالة بريد إلكتروني أو رسالة نصية تبدو رسمية تمامًا، تُحثّه على النقر على رابط أو تنزيل ملف مُلغّم. وهنا تكمن عبقرية هذا الأسلوب: فهو لا يهاجم التقنية بل يهاجم العنصر البشري وثقته وعجلته.

كذلك تنتشر البرمجيات الخبيثة عبر الثغرات الأمنية غير المُرقَّعة في أنظمة التشغيل والتطبيقات، إذ يُراقب المهاجمون باستمرار إعلانات الشركات عن الثغرات المكتشفة، ويسارعون إلى استغلالها قبل أن يُحدّث المستخدمون أجهزتهم. فضلًا عن ذلك، تنتشر هذه البرمجيات عبر أجهزة USB الملغّمة، ومواقع الويب المزيّفة، والتطبيقات المقرصنة التي يُحمّلها المستخدمون من مصادر غير موثوقة طمعًا في الحصول على برامج مجانًا.

كيف تعرف أن جهازك مصاب؟ العلامات التحذيرية للبرمجيات الخبيثة

تعدد المؤشرات التي قد تدل على إصابة الجهاز ببرمجيات خبيثة، ومن أبرزها :

- بطء ملحوظ وغير مبرر في أداء الجهاز، إذ تستهلك هذه البرمجيات موارد المعالج والذاكرة في تنفيذ عملياتها الخفية.

- ظهور نوافذ منبثقة وإعلانات مزعجة بشكل متكرر حتى دون تصفح الإنترنت.

- تغيُّر الصفحة الرئيسية للمتصفح أو محرك البحث الافتراضي دون تدخل من المستخدم،

- إعادة التوجيه التلقائي إلى مواقع مشبوهة أثناء التصفح.

- تعطّل برامج الحماية ومكافحة الفيروسات بشكل مفاجئ أو عدم قدرتها على التحديث، وهو أسلوب شائع تلجأ إليه البرمجيات الخبيثة لحماية نفسها من الاكتشاف.

- الاستنزاف السريع وغير الطبيعي لشحن البطارية في الأجهزة المحمولة، وارتفاع حرارة الجهاز دون سبب واضح،

- زيادة استهلاك البيانات بصورة غير معتادة مما قد يشير إلى إرسال البرمجية لبيانات المستخدم إلى خوادم خارجية.

- ظهور برامج أو تطبيقات غير معروفة لم يقم المستخدم بتثبيتها، أو تُرسَل رسائل بريد إلكتروني أو رسائل نصية من حسابات المستخدم دون علمه.

يُضاف إلى ذلك ظهور رسائل خطأ متكررة وغير مألوفة، وتعطّل النظام أو إعادة تشغيله بشكل تلقائي ومتكرر، فضلًا عن صعوبة الوصول إلى ملفات معينة أو اكتشاف أنها تعرضت للتشفير، وهو ما يميّز هجمات الفدية (Ransomware) تحديدًا. كما أن سماع أصوات غريبة من القرص الصلب أو ملاحظة نشاط مستمر لمؤشر القرص قد يدل على عمليات قراءة وكتابة غير مشروعة تجريها البرمجية في الخلفية.

كيف تحصّن نفسك من خطر البرمجيات الخبيثة.

-

- تحديث نظام التشغيل والتطبيقات بانتظام من أهم الخطوات الوقائية، إذ تُغلق هذه التحديثات الثغرات الأمنية التي يستغلها المهاجمون للنفاذ إلى أجهزتك. تفعيل التحديث التلقائي خيار ذكي لضمان عدم إغفال أي تصحيح أمني.

- استخدام برنامج مضاد للفيروسات من مصادر موثوقة أمرٌ لا غنى عنه. الأفضل أن يتضمّن البرنامج ميزات الكشف الفوري، ومكافحة برامج الفدية، والحماية من التصيد الاحتيالي. احرص على تحديثه باستمرار لأن قاعدة بيانات التهديدات تتغير يومياً.

- لا تُحمّل البرامج إلا من مصادرها الرسمية أو المتاجر الموثوقة كـ Google Play وApp Store. كثير من البرمجيات الخبيثة تختبئ داخل ملفات مقرصنة أو برامج مجانية مجهولة المصدر.

- التوعية بأساليب الاحتيال الرقمي : أسلوب التصيد الاحتيالي (Phishing) هو السلاح الأكثر استخداماً؛ حيث تصلك رسالة تبدو رسمية تطلب منك النقر على رابط أو تحميل ملف. تحقق دائماً من هوية المُرسِل، وتجنّب النقر على الروابط المشبوهة حتى لو بدت من جهات معروفة.

- استخدم كلمات مرور قوية وفريدة لكل حساب، ولا تُعد استخدام نفس الكلمة في أكثر من موقع. الأهم من ذلك، فعّل المصادقة الثنائية (2FA) على جميع حساباتك المهمة، فهي تُشكّل حاجزاً إضافياً حتى لو سُرقت كلمة مرورك.

- احتفظ بنسخة احتياطية من بياناتك المهمة على وسيط خارجي أو سحابي بشكل منتظم. في حالة الإصابة ببرامج الفدية، ستتمكن من استعادة ملفاتك دون الحاجة لدفع أي فدية.

- تجنّب الاتصال بشبكات الـ Wi-Fi العامة لإجراء معاملات حساسة. إن اضطررت لذلك، استخدم شبكة VPN موثوقة. كذلك تأكد من تأمين شبكتك المنزلية بكلمة مرور قوية وتغيير الإعدادات الافتراضية للراوتر.

البرمجيات الخبيثة ليست مجرد تحدٍّ تقني عابر، بل هي معركة مستمرة تتصاعد وتيرتها يومًا بعد يوم في عالم يزداد ارتباطًا بالتكنولوجيا. الوعي بطبيعة هذه التهديدات وأساليب الوقاية منها هو أول خطوة نحو بيئة رقمية أكثر أمانًا. وفي نهاية المطاف، فإن الأمن السيبراني لم يعد خيارًا، بل غدا ضرورة وجودية في عصرنا الرقمي.